目录

- 一、摘要

- 二、方案实践

- 2.1、引入 Redis 组件

- 2.2、添加 redis 环境配置

- 2.3、编写服务验证逻辑,通过 aop 代理方式实现

- 2.4、在相关的业务接口上,增加SubmitLimit注解即可

- 三、小结

一、摘要

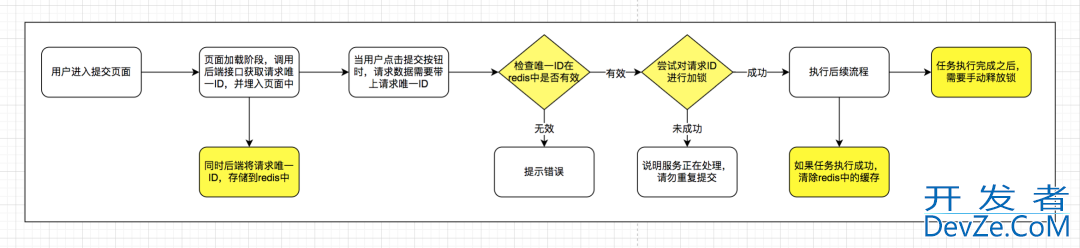

在上一篇文章中,我们详细的介绍了随着下单流量逐渐上升,为了降低数据库的访问压力,通过请求唯一ID+redis分布式锁来防止接口重复提交,流程图如下!

每次提交的时候,需要先调用后端服务获取请求唯一ID,然后才能提交。

对于这样的流程,不少的同学可能会感觉到非常鸡肋,尤其是单元测试,需要每次先获取submitToken值,然后才能提交!

能不能不用这么麻烦,直接服务端通过一些规则组合,生成本次请求唯一ID呢?

答案是可以的!

今天我们就一起来看看,如何通过服务端来完成请求唯一 ID 的生成?

二、方案实践

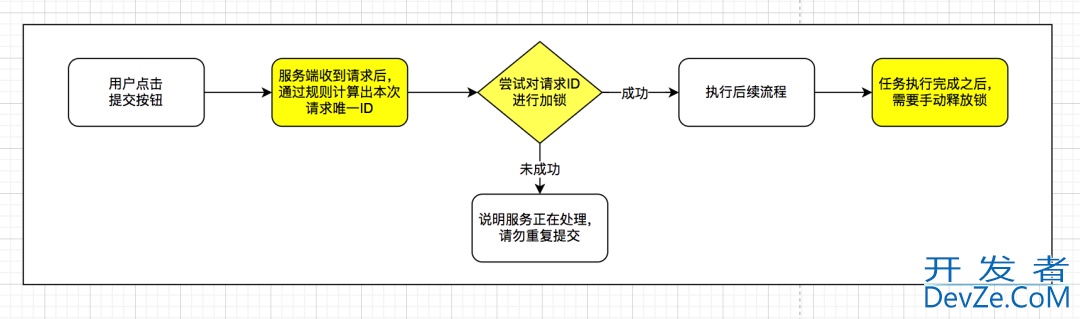

我们先来看一张图,这张图就是本次方案的核心流程图。

实现的逻辑,流程如下:

- 1.用户点击提交按钮,服务端接受到请求后,通过规则计算出本次请求唯一ID值

- 2.使用

redis的分布式锁服务,对请求 ID 在限定的时间内尝试进行加锁,如果加锁成功,继续后续流程;如果加锁失败,说明服务正在处理,请勿重复提交 - 3.最后一步,如果加锁成功后,需要将锁手动释放掉,以免再次请求时,提示同样的信息

引入缓存服务后,防止重复提交的大体思路如上,实践代码如下!

2.1、引入 redis 组件

本次 demo 项目是基于SpringBoot版本进行构建,添加相关的redis依赖环境如下:

<!--引入springboot--> <parent> <groupId>org.springframework.boot</groupId> <artifactId>spring-boot-starter-parent</artifactId> <version>2.1.0.RELEASE</version> </parent> ...... <!--Redis相关依赖包,采用pythonjedis作为客户端--> <dependency> <groupId>org.springframework.boot</groupId> <artifactId>spring-boot-starter-data-redis</artifactId> <exclusions> <exclusion> <groupjavascriptId>redis.clients</groupId> <artifactId>jedis</artifactId> </exclusion> <exclusion> <artifactId>lettuce-core</artifactId> <groupId>io.lettuce</groupId> </exclusion> </exclusions> </dependency> <dependency> <groupId>redis.clients</groupId> <artifactId>jedis</artifactId> </dependency> <dependency> <groupId>org.apache.commons</groupId> <artifactId>commons-pool2</artifactId> </dependency>

2.2、添加 redis 环境配置

在全局配置application.properties文件中,添加redis相关服务配置如下

#项目名 spring.application.name=springboot-example-submit #Redis数据库索引(默认为0) spring.redis.database=1 #Redis服务器地址 spring.redis.host=127.0.0.1 #Redis服务器连接端口 spring.redis.port=6379 #Redis服务器连接密码(默认为空) spring.redis.password= #Redis服务器连接超时配置 spring.redis.timeout=1000 #连接池配置 spring.redis.jedis.pool.max-active=8 spring.redis.jedis.pool.max-wait=1000 spring.redis.jedis.pool.max-idle=8 spring.redis.jedis.pool.min-idle=0 spring.redis.jedis.pool.time-between-eviction-runs=100

2.3、编写服务验证逻辑,通过 aop 代理方式实现

首先创建一个@SubmitLimit注解,通过这个注解来进行方法代理拦截!

@Retention(RetentionPolicy.RUNTIME)

@Target({ElementType.METHOD})

@Documented

public@interfaceSubmitLimit{

/**

*指定时间内不可重复提交(仅相对上一次发起请求时间差),单位毫秒

*@return

*/

intwaitTime()default1000;

/**

*指定请求头部key,可以组合生成签名

*@return

*/

String[]customerHeaders()default{};

/**

*自定义重复提交提示语

*@return

*/

StringcustomerTipMsg()default"";

}

编写方法代理服务,增加防止重复提交的验证,实现了逻辑如下!

@Order(1)

@ASPect

@Component

publicclassSubmitLimitAspect{

privatestaticfinalLoggerLOGGER=LoggerFactory.getLogger(SubmitLimitAspect.class);

/**

*redis分割符

*/

privatestaticfinalStringREDIS_SEPARATOR=":";

/**

*默认锁对应的值

*/

privatestaticfinalStringDEFAULT_LOCK_VALUE="DEFAULT_SUBMIT_LOCK_VALUE";

/**

*默认重复提交提示语

*/

privatestaticfinalStringDEFAULT_TIP_MSG="服务正在处理,请勿重复提交!";

@Value("${spring.application.name}")

privateStringapplicationName;

@Autowired

privateRedisLockServiceredisLockService;

/**

*方法调用环绕拦截

*/

@Around(value="@annotation(com.example.submittoken.config.annotation.SubmitLimit)")

publicObjectdoAround(ProceedingJoinPointjoinPoint){

HttpServletRequestrequest=getHttpServletRequest();

if(Objects.isNull(request)){

returnResResult.getSysError("请求参数不能为空!");

}

//获取注解配置的参数

SubmitLimitsubmitLimit=getSubmitLimit(joinPoint);

//组合生成key,通过key实现加锁和解锁

StringlockKey=buildSubmitLimitKey(joinPoint,request,submitLimit.customerHeaders());

//尝试在指定的时间内加锁

booleanlock=redisLockService.tryLock(lockKey,DEFAULT_LOCK_VALUE,Duration.ofMillis(submitLimit.waitTime()));

if(!lock){

StringtipMsg=StringUtils.isEmpty(submitLimit.customerTipMsg())?DEFAULT_TIP_MSG:submitLimit.customerTipMsg();

returnResResult.getSysError(tipMsg);

}

try{

//继续执行后续流程

returnexecute(joinPoint);

}finally{

//执行完毕之后,手动将锁释放

redisLockService.releaseLock(lockKey,DEFAULT_LOCK_VALUE);

}

}

/**

*执行任务

*@paramjoinPoint

*@return

*/

privateObjectexecute(ProceedingJoinPointjoinPoint){

try{

returnjoinPoint.proceed();

}catch(CommonExceptione){

returnResResult.getSysError(e.getMessage());

}catch(Throwablee){

LOGGER.error("业务处理发生异常,错误信息:",e);

returnResResult.getSysError(ResResultEnum.DEFAULT_ERROR_MESSAGE);

}

}

/**

*获取请求对象

*@return

*/

privateHttpServletRequestgetHttpServletRequest(){

RequestAttributesra=RequestContextHolder.getRequestAttributes();

ServletRequestAttributessra=(ServletRequestAttributes)ra;

HttpServletRequestrequest=sra.getRequest();

returnrequest;

}

/**

*获取注解值

*@paramjoinPoint

*@return

*/

privateSubmitLimitgetSubmitLimit(JoinPointjoinPoint){

MethodSignaturemethodSignature=(MethodSignature)joinPoint.getSignature();

Methodmethod=methodSignature.getMethod();

SubmitLimitsubmitLimit=method.getAnnotation(SubmitLimit.class);

returnsubmitLimit;

}

/**

*组合生成lockKey

*生成规则:项目名+接口名+方法名+请求参数签名(对请求头部参数+请求body参数,取SHA1值)

*@paramjoinPoint

*@paramrequest

*@paramcustomerHeaders

*@return

*/

privateStringbuildSubmitLimitKey(JoinPointjoinPoint,HttpServletRequestrequest,String[]customerHeaders){

//请求参数=请求头部+请求body

StringrequestHeader=getRequestHeader(request,customerHeaders);

StringrequestBody=getRequestBody(joinPoint.getArgs());

StringrequestParamSign=DigestUtils.sha1Hex(requestHeader+requestBody);

StringsubmitLimitKey=newStringBuilder()

.append(applicationName)

.append(REDIS_SEPARATOR)

.append(joinPoint.getSignature().getDeclaringType().getSimpleName())

.append(REDIS_SEPARATOR)

.append(joinPoint.getSignature().getName())

.append(REDIS_SEPARATOR)

.append(requestParamSign)

.toString();

returnsubmitLimitKey;

}

/**

*获取指定请求头部参数

*@paramrequest

*@paramcustomerHeaders

*@return

*/

privateStringgetRequestHeader(HttpServletRequestrequest,String[]customerHeaders){

if(Objects.isNull(customerHeaders)){

return"";

}

StringBuildersb=newStringBuilder();

for(StringheaderKey:customerHeaders){

sb.append(request.getHeader(headerKey));

}

returnsb.toString();

}

/**

*获取请求body参数

*@paramargs

*@return

*/

privateStringgetRequestBody(Object[]args){

if(Objects.isNull(args)){

return"";

}

StringBuildersb=newStringBuilder();

for(Objectarg:args){

if(arginstanceofHttpServletRequest

||arginstanceofHttpServletResponse

||arginstanceofMultipartFile

||arginstanceofBindResult

||arginstanceofMultipartFile[]

||arginstanceofModelMap

||arginstanceofModel

||arginstanceofExtend编程客栈edServletRequestDataBinder

||arginstanceofbyte[]){

continue;

}

sb.append(JacksonUtils.tojson(arg));

}

returnsb.toString();

}

}

部分校验逻辑用到了redis分布式锁,具体实现逻辑如下:

/**

*redis分布式锁服务类

*采用Lua脚本实现,保证加锁、解锁操作原子性

*

*/

@Component

publicclassRedisLockService{

/**

*分布式锁过期时间,单位秒

*/

privatestaticfinalLongDEFAULT_LOCK_EXPIRE_TIME=60L;

@Autowired

privateStringRedisTemplatestringRedisTemplate;

/**

*尝试在指定时间内加锁

*@paramkey

*@paramvalue

*@paramtimeout锁等待时间

*@return

*/

publicbooleantryLock(Stringkey,Stringvalue,Durationtimeout){

longwaitMills=timeout.toMillis();

longcurrentTimeMillis=System.currentTimeMillis();

do{

booleanlock=lock(key,value,DEFAULT_LOCK_EXPIRE_TIME);

if(lock){

returntrue;

}

try{

Thread.sleep(1L);

}catch(InterruptedExceptione){

Thread.interrupted();

}

}while(System.currentTimeMillis()<currentTimeMillis+waitMills);

returnfalse;

}

/**

*直接加锁

*@paramkey

*@paramvalue

*@paramexpire

*@return

*/

publicbooleanlock(Stringkey,Stringvalue,Longexpire){

StringluaScript="ifredis.call('setnx',KEYS[1],ARGV[1])==1thenreturnredis.call('expire',KEYS[1],ARGV[2])elsereturn0end";

RedisScript<Long>redisScript=newDefaultRedisScript<>(luaScript,Long.class);

Longresult=stringRedisTemplate.execute(redisScript,Collections.singletonList(key),value,String.valueOf(expire));

returnresult.equals(Long.valueOf(1));

}

/**

*释放锁

*@paramkey

*@paramvalue

*@return

*/

publicbooleanreleaseLock(Stringkey,Stringvalue){

StringluaScript="ifredis.call('get',KEYS[1])==ARGV[1]thenreturnredis.call('del',KEYS[1])elsereturn0end";

RedisScript<Long>redisScript=newDefaultRedisScript<>(luaScript,Long.class);

Longresult=stringRedisTemplate.execute(redisScript,Collections.singletonList(key),value);

returnresult.equals(Long.valueOf(1));

}

}

部分代码使用到了序列化相关类JacksonUtils,源码如下:

publicclassJacksonUtils{

privatestaticfinalLoggerLOGGER=LoggerFactory.getLogger(JacksonUtils.class);

privatestaticfinalObjectMapperobjectMapper=newObjectMapper();

static{

//对象的所有字段全部列入

objectMapper.setSerializationInclusion(JsonInclude.Include.ALWAYS);

//忽略未知的字段

objectMapper.configure(DeserializationFeature.FAIL_ON_UNKNOWN_PROPERTIES,false);

//读取不认识的枚举时,当null值处理

objectMapper.configure(DeserializationFeature.READ_UNKNOWN_ENUM_VA编程客栈LUES_AS_NULL,true);

//序列化忽略未知属性

objectMapper.configure(SerializationFeature.FAIL_ON_EMPTY_BEANS,false);

//忽略字段大小写

objectMapper.configure(MapperFeature.ACCEPT_CASE_INSENSITIVE_PROPERTIES,tru编程e);

objectMapper.configure(JsonParser.Feature.AUTO_CLOSE_SOURCE,true);

SimpleModulemodule=newSimpleModule();

module.addSerializer(Long.class,ToStringSerializer.instance);

module.addSerializer(Long.TYPE,ToStringSerializer.instance);

objectMapper.registerModule(module);

}

publicstaticStringtoJson(Objectobject){

if(object==null){

returnnull;

}

try{

returnobjectMapper.writeValueAsString(object);

}catch(Exceptione){

LOGGER.error("序列化失败",e);

}

returnnull;

}

publicstatic<T>TfromJson(Stringjson,Class<T>classOfT){

if(json==null){

returnnull;

}

try{

returnobjectMapper.readValue(json,classOfT);

}catch(Exceptione){

LOGGER.error("反序列化失败",e);

}

returnnull;

}

publicstatic<T>TfromJson(Stringjson,TypetypeOfT){

if(json==null){

returnnull;

}

try{

returnobjectMapper.readValue(json,objectMapper.constructType(typeOfT));

}catch(Exceptione){

LOGGER.error("反序列化失败",e);

}

returnnull;

}

}

2.4、在相关的业务接口上,增加SubmitLimit注解即可

@RestController

@RequestMapping("order")

publicclassOrderController{

@Autowired

privateOrderServiceorderService;

/**

*下单,指定请求头部参与请求唯一值计算

*@paramrequest

*@return

*/

@SubmitLimit(customerHeaders={"appId","token"},customerTipMsg="正在加紧为您处理,请勿重复下单!")

@PostMapping(value="confirm")

publicResResultconfirmOrder开发者_mariadb(@RequestBodyOrderConfirmRequestrequest){

//调用订单下单相关逻辑

orderService.confirm(request);

returnResResult.getSuccess();

}

}

其中最关键的一个步就是将唯一请求 ID 的生成,放在服务端通过组合来实现,在保证防止接口重复提交的效果同时,也可以显著的降低接口测试复杂度!

三、小结

本次方案相比于上一个方案,最大的改进点在于:将接口请求唯一 ID 的生成逻辑,放在服务端通过规则组合来实现,不需要前端提交接口的时候强制带上这个参数,在满足防止接口重复提交的要求同时,又能减少前端和测试提交接口的复杂度!

需要特别注意的是:使用redis的分布式锁,推荐单机环境,如果redis是集群环境,可能会导致锁短暂无效!

到此这篇关于详解如何利用Redis实现生成唯一ID的文章就介绍到这了,更多相关Redis生成唯一ID内容请搜索我们以前的文章或继续浏览下面的相关文章希望大家以后多多支持我们!

加载中,请稍侯......

加载中,请稍侯......

精彩评论